前言

Nginx自带的模块支持对并发请求数进行限制, 还有对请求来源进行限制。可以用来防止DDOS攻击。

阅读本文须知道nginx的配置文件结构和语法。

1. 默认配置语法

nginx.conf作为主配置文件

include /etc/nginx/conf.d/*.conf读到这会把该目录的.conf也读进来

1.1 全局性的和服务级别的

|

1

2

3

4

|

user 设置使用用户worker_processes 进行增大并发连接数的处理 跟cpu保持一致 八核设置八个error_log nginx的错误日志pid nginx服务启动时候pid |

1.2 event对事件的模块

|

1

2

|

worker_connections一个进程允许处理的最大连接数use定义使用的内核模型 |

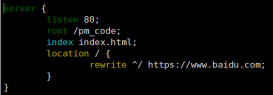

1.3 server

|

1

2

3

4

5

|

root 首页的路径index 首页默认访问哪个页面error_page 500 502 503 504 /50x.html 错误页面 前面的500是**`http状态码`**systemctl restart nginx.service 重启nginxsystemctl reload nginx.service 不关闭服务柔和地重启 |

2. HTTP

|

1

2

|

curl-v http://www.baidu.com >/dev/null #-v 同时显示状态码等信息nginx -V #显示nginx版本及配置文件等信息 |

3. 日志

日志类型:error.log和access.log

|

1

2

|

error.log(记录处理http请求的错误状态以及nginx本身服务的错误状态)access.log(每次http请求的访问状态) |

log_format:设置了日志的记录格式,定义日志以什么样的样式记录到error.log、access.log中,log_format的配置只能配置在http模块中。

access_log配置在http中。

4. 变量

连接限制 limit_conn_module

limit_conn_module:TCP连接频率限制, 一次TCP连接可以建立多次HTTP请求。

配置语法:

| limit_conn_module语法 | 范围 | 说明 |

|---|---|---|

| limit_conn_zone 标识 zone=空间名:空间大小; | http | 用于声明一个存储空间 |

| limit_conn 空间名 并发限制数; | http、server或location | 用于限制某个存储空间的并发数量 |

| limit_conn_log_level 日志等级; | http、server或location | 当达到最大限制连接数后, 记录日志的等级 |

| limit_conn_status 状态码; | http、server或location | 当超过限制后,返回的响应状态码,默认是503 |

limit_conn_zone会声明一个zone空间来记录连接状态, 才能限制数量。

zone是存储连接状态的空间, 以键值对存储, 通常以客户端地址$binary_remote_addr作为key来标识每一个连接。

当zone空间被耗尽,服务器将会对后续所有的请求返回503(Service Temporarily Unavailable)错误。

请求限制 limit_req_mudule

limit_req_mudule:HTTP请求频率限制, 一次TCP连接可以建立多次HTTP请求。

配置语法:

| limit_req_mudule语法 | 范围 | 说明 |

|---|---|---|

| limit_req_zone key zone=空间名:空间大小 rate=每秒请求数; | http | 用于声明一个存储空间 |

| limit_req zone=空间名 [burst=队列数] [nodelay]; | http、server或location | 用于限制某个存储空间的并发数量 |

这里的zone也是用来存储连接的一个空间。

burst 和 nodelay

burst和nodelay对并发请求设置了一个缓冲区和是否延迟处理的策略。

先假设有如下zone配置。

|

1

2

3

|

http { limit_req_zone $binan_remote_addr zone=req_zone:1m rate=10r/s;} |

情况 1:limit_req zone=req_zone;

-

第

1秒发送10个请求, 正常响应。 -

第

1秒发送13个请求, 前10个请求正常响应, 后3个请求返回503(Service Temporarily Unavailable)。

不加brust和nodelay的情况下,rate=10r/s每秒只能执行10次请求, 多的直接返回503错误。

情况 2:limit_req zone=req_zone brust=5;

-

第

1秒发送10个请求, 正常响应。 -

第

1秒发送13个请求, 前10个请求正常响应, 后3个请求放入brust等待响应。 -

第

1秒发送20个请求, 前10个请求正常响应, 后5个请求放入brust等待响应, 最后5个请求返回503(Service Temporarily Unavailable), 第2秒执行brust中的5个请求。 -

第

1秒发送20个请求, 前10个请求正常响应, 后5个请求放入brust等待响应, 最后5个请求返回503(Service Temporarily Unavailable), 第2秒发送6个请求, 执行brust中的5个请求, 将5个请求放入brust等待响应, 剩下的1个请求返回503(Service Temporarily Unavailable)。

加brust=5不加nodelay的情况下, 有一个容量为5的缓冲区,rate=10r/s每秒只能执行10次请求, 多的放到缓冲区中, 如果缓冲区满了, 就直接返回503错误。而缓冲区在下一个时间段会取出请求进行响应, 如果还有请求进来, 则继续放缓冲区, 多的就返回503错误。

情况 3:limit_req zone=req_zone brust=5 nodelay;

-

第

1秒发送10个请求, 正常响应。 -

第

1秒发送13个请求,13个请求正常响应。 -

第

1秒发送20个请求, 前15个请求正常响应, 后5个请求返回503(Service Temporarily Unavailable)。 -

第

1秒发送20个请求, 前15个请求正常响应, 后5个请求返回503(Service Temporarily Unavailable), 第2秒发送6个请求, 正常响应。

加brust=5和nodelay的情况下, 有一个容量为5的缓冲区,rate=10r/s每秒能执行15次请求,15=10+5。多的直接返回503错误。

基于 IP 的访问控制

http_access_module: 基于IP的访问控制, 通过代理可以绕过限制, 防君子不防小人。

| http_access_module语法 | 范围 | 说明 |

|---|---|---|

| allow IP地址 | CIDR网段 | unix: | all; | http、server、location和limit_except | 允许IP地址、CIDR格式的网段、unix套接字或所有来源访问 |

| deny IP地址 | CIDR网段 | unix: | all; | http、server、location和limit_except | 禁止IP地址、CIDR格式的网段、unix套接字或所有来源访问 |

allow和deny会按照顺序, 从上往下, 找到第一个匹配规则, 判断是否允许访问, 所以一般把all放最后

|

1

2

3

4

5

6

7

|

location / { deny 192.168.1.1; allow 192.168.1.0/24; allow 10.1.1.0/16; allow 2001:0db8::/32; deny all;} |

基于用户密码的访问控制

http_auth_basic_module: 基于文件匹配用户密码的登录

| http_auth_basic_module语法 | 范围 | 说明 |

|---|---|---|

| auth_basic 请输入你的帐号密码 | off; | http、server、location和limit_except | 显示用户登录提示 (有些浏览器不显示提示) |

| auth_basic_user_file 存储帐号密码的文件路径; | http、server、location和limit_except | 从文件中匹配帐号密码 |

密码文件可以通过htpasswd生成,htpasswd需要安装yum install -y httpd-tools。

|

1

2

3

4

5

6

7

8

|

# -c 创建新文件, -b在参数中直接输入密码$ htpasswd -bc /etc/nginx/conf.d/passwd user1 pw1Adding password for user user1$ htpasswd -b /etc/nginx/conf.d/passwd user2 pw2Adding password for user user2$ cat /etc/nginx/conf.d/passwd user1:$apr1$7v/m0.IF$2kpM9NVVxbAv.jSUvUQr01user2:$apr1$XmoO4Zzy$Df76U0Gzxbd7.5vXE0UsE0 |

参考资料

总结

以上所述是小编给大家介绍的基于Nginx实现访问控制、连接限制,希望对大家有所帮助,如果大家有任何疑问请给我留言,小编会及时回复大家的。在此也非常感谢大家对服务器之家网站的支持!

如果你觉得本文对你有帮助,欢迎转载,烦请注明出处,谢谢!

原文链接:https://mp.weixin.qq.com/s/0u24cnG8L34Bg-oWAKQ2rQ